一、事件概況

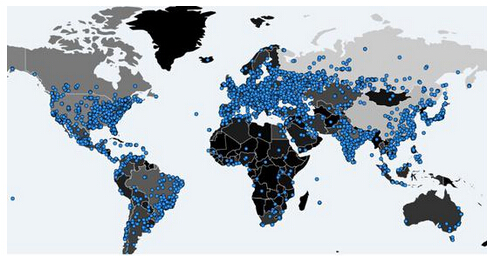

2017年5月12日20時左右,全球爆發(fā)大規(guī)模勒索軟件感染事件,英國、意大利、俄羅斯等全球多個國家爆發(fā)勒索病毒攻擊。

我國大量行業(yè)企業(yè)內(nèi)網(wǎng)大規(guī)模感染,教育網(wǎng)受損嚴(yán)重,攻擊造成了教學(xué)系統(tǒng)癱瘓,甚至包括校園一卡通系統(tǒng)。

眾多師生的電腦文件被病毒加密,只有支付贖金才能恢復(fù),由于正值高校畢業(yè)季,勒索病毒已造成一些應(yīng)屆畢業(yè)生的論文被加密篡改,直接影響到畢業(yè)答辯。

二、WannaCry勒索軟件

此次勒索軟件的主角“WannaCry”(也被稱為“Wannadecrypt0r”、“wannacryptor”或“ wcry”),它會掃描開放445文件共享端口的Windows機器,無需用戶任何操作,只要開機上網(wǎng),不法分子就能在電腦和服務(wù)器中植入執(zhí)行勒索程序、遠程控制木馬、虛擬貨幣挖礦機等惡意程序。

軟件利用美國國家安全局黑客武器庫泄露的“永恒之藍”發(fā)起病毒攻擊。

事實上,微軟已經(jīng)在三月份發(fā)布相關(guān)漏洞(MS17-010)修復(fù)補丁,但很多用戶都沒有及時修復(fù)更新,因而遭到此次攻擊。

Win7以下的Windows XP/2003目前沒有補丁,只要開啟SMB服務(wù)就受影響。

一旦電腦感染了Wannacry病毒,受害者要高達300美元比特幣的勒索金才可解鎖。否則,電腦就無法使用,且文件會被一直封鎖。

勒索軟件將受感染電腦里的文件使用AES-128算法加密,感染后的文件擴展名會變?yōu)?UIWIX,.WNCRY擴展名,需要解密秘鑰才可以還原文件。

在文件被加密的同時,會彈出一個名為Wanna Decryptor 2.0的彈出窗口。說明了你已經(jīng)遭到攻擊以及如何恢復(fù)文件。

建議中招的小伙伴們也不要急著支付贖金,思考下是否有備用數(shù)據(jù)/快照。即便支付贖金也不一定能解鎖,因為攻擊者也不一定知道是哪臺電腦支付了贖金。

三、應(yīng)急處置方法

1、防火墻屏蔽445端口

2、利用 Windows Update 進行系統(tǒng)更新

3、關(guān)閉 SMBv1 服務(wù)3.1 適用于運行 Windows 8.1 或 Windows Server 2012 R2 及更高版本的客戶

對于客戶端操作系統(tǒng):

打開“控制面板”,單擊“程序”,然后單擊“打開或關(guān)閉 Windows 功能”。

在“Windows 功能”窗口中,清除“SMB 1.0/CIFS 文件共享支持”復(fù)選框,然后單擊“確定”以關(guān)閉此窗口。重啟系統(tǒng)。

對于服務(wù)器操作系統(tǒng):

打開“服務(wù)器管理器”,單擊“管理”菜單,然后選擇“刪除角色和功能”。在“功能”窗口中,清除“SMB 1.0/CIFS 文件共享支持”復(fù)選框,然后單擊“確定”以關(guān)閉此窗口。重啟系統(tǒng)。

3.2 適用于運行Windows 7、 Windows Server 2008 R2、 Windows Vista 和 Windows Server 2008,修改注冊表。

注冊表路徑:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters新建項︰ SMB1,值0(DWORD)重新啟動計算機

最后提醒大家,重要的數(shù)據(jù)備份,備份,再備份。重要的事情說三遍!

作者:阿里聚安全

從國家互聯(lián)網(wǎng)應(yīng)急中心獲悉,“WannaCry”病毒屬于蠕蟲式勒索軟件,通過利用編號為MS17—010的Windows漏洞(被稱為“永恒之藍”)主動傳播感染受害者。截至14日10時30分,國家互聯(lián)網(wǎng)應(yīng)急中心已監(jiān)測到約242.3萬個IP地址遭受“永恒之藍”漏洞攻擊;被該勒索軟件感染的IP地址數(shù)量近3.5萬個,其中中國境內(nèi)IP約1.8萬個。

周一(15日)工作日首日,是電腦開機的高峰,也是勒索蠕蟲傳播的高峰,360安全監(jiān)測與響應(yīng)中心向與勒索蠕蟲病毒關(guān)系密切的服務(wù)器管理員、桌面終端管理員、普通用戶分別提供了完整的安全開機操作指南。在安全開機操作指南中,360企業(yè)安全向用戶提供了詳細的攻擊預(yù)警通告,以及專業(yè)的工具軟件包。用戶可以選擇通過安全U盤或在未被感染的電腦從網(wǎng)絡(luò)上下載,并按照指南中的流程進行安全操作,就可以最大限度避免勒索蠕蟲的侵害。

中國國家互聯(lián)網(wǎng)應(yīng)急中心表示,目前,安全業(yè)界暫未能有效破除該勒索軟件的惡意加密行為,用戶主機一旦被勒索軟件滲透,只能通過重裝操作系統(tǒng)的方式來解除勒索行為,但用戶重要數(shù)據(jù)文件不能直接恢復(fù)。

及時更新操作系統(tǒng)補丁

據(jù)了解,目前,國內(nèi)多家安全機構(gòu)與企業(yè)正在密切關(guān)注與監(jiān)測該病毒的發(fā)展與傳播情況。國家互聯(lián)網(wǎng)應(yīng)急中心建議廣大用戶及時更新Windows已發(fā)布的安全補丁,在網(wǎng)絡(luò)邊界、內(nèi)部網(wǎng)絡(luò)區(qū)域、主機資產(chǎn)、數(shù)據(jù)備份方面關(guān)閉445、135、137、139等端口(可以認(rèn)為是計算機與外界通訊的出口)的外部網(wǎng)絡(luò)訪問權(quán)限,加強這些端口的內(nèi)部網(wǎng)絡(luò)區(qū)域訪問審計,及時發(fā)現(xiàn)非授權(quán)行為或潛在的攻擊行為;安裝并及時更新殺毒軟件;不要輕易打開來源不明的電子郵件;并定期在不同的存儲介質(zhì)上備份信息系統(tǒng)業(yè)務(wù)和個人數(shù)據(jù)。

在防范上,騰訊安全聯(lián)合實驗室反病毒實驗室負(fù)責(zé)人、騰訊電腦管家安全技術(shù)專家馬勁松指出,一是臨時關(guān)閉端口。Windows用戶可以使用防火墻過濾個人電腦,并且臨時關(guān)閉135、137、445端口3389遠程登錄(如果不想關(guān)閉3389遠程登錄,至少也是關(guān)閉智能卡登錄功能),并注意更新安全產(chǎn)品進行防御,盡量降低電腦受攻擊的風(fēng)險。

二是及時更新Windows已發(fā)布的安全補丁。在3月MS17—010漏洞剛被曝出的時候,微軟已經(jīng)針對Win7、Win10等系統(tǒng)在內(nèi)提供了安全更新;此次事件爆發(fā)后,微軟也迅速對此前尚未提供官方支持的Windows XP等系統(tǒng)發(fā)布了特別補丁。

三是利用“勒索病毒免疫工具”進行修復(fù)。用戶通過其他電腦下載各個安全軟件開啟免疫功能,并將文件拷貝至安全、無毒的U盤;再將指定電腦在關(guān)閉Wi—Fi、拔掉網(wǎng)線、斷網(wǎng)狀態(tài)下開機,并盡快備份重要文件;然后通過U盤使用“勒索病毒免疫工具”離線版,進行一鍵修復(fù)漏洞;聯(lián)網(wǎng)即可正常使用電腦。

四是備份。重要的資料一定要備份,謹(jǐn)防資料丟失。

五是殺毒軟件,360里面有勒索病毒服務(wù),是免費的。